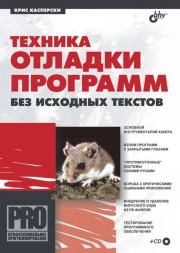

Крис Касперски - Техника отладки программ без исходных текстов

| Название: | Техника отладки программ без исходных текстов |

Автор: | Крис Касперски | |

Жанр: | Руководства и инструкции, Современные российские издания, Литература ХXI века (эпоха Глобализации экономики), Крэкинг и реверсинжиниринг, Отладка, тестирование и оптимизация ПО | |

Изадано в серии: | неизвестно | |

Издательство: | БХВ-Петербург | |

Год издания: | 2005 | |

ISBN: | 5-94157-229-8 | |

Отзывы: | Комментировать | |

Рейтинг: | ||

Поделись книгой с друзьями! Помощь сайту: донат на оплату сервера | ||

Краткое содержание книги "Техника отладки программ без исходных текстов"

Даны практические рекомендации по использованию популярных отладчиков, таких как NuMega SoftIce, Microsoft Visual Studio Debugger и Microsoft Kernel Debugger. Показано, как работают отладчики и как противостоять дизассемблированию программы. Описаны основные защитные механизмы коммерческих программ, а также способы восстановления и изменения алгоритма программы без исходных текстов. Большое внимание уделено внедрению и удалению кода из PE-файлов. Материал сопровождается практическими примерами.

Компакт-диск содержит исходные тексты приведенных листингов и полезные утилиты.

Читаем онлайн "Техника отладки программ без исходных текстов" (ознакомительный отрывок). Главная страница.

- 1

- 2

- 3

- . . .

- последняя (5) »

Санкт-Петербург

«БХВ-Петербург»

2005

УДК 681.3.06

ББК 32.973.26-018.1

К28

Касперски К.

К28

Техника отладки программ без исходных текстов. — СПб.: БХВПетербург, 2005. — 832 с.: ил.

ISBN 5-94157-229-8

Даны практические рекомендации по использованию популярных отладчиков,

таких как NuMega SoftIce, Microsoft Visual Studio Debugger и Microsoft Kernel

Debugger. Показано, как работают отладчики и как противостоять дизасемблированию программы. Описаны основные защитные механизмы коммерческих программ, а также способы восстановления и изменения алгоритма программы без

исходных текстов. Большое внимание уделено внедрению и удалению кода из PEфайлов. Материал сопровождается практическими примерами.

Компакт-диск содержит исходные тексты приведенных листингов и полезные

утилиты.

Для программистов

УДК 681.3.06

ББК 32.973.26-018.1

Группа подготовки издания:

Главный редактор

Зам. гл. редактора

Зав. редакцией

Редактор

Компьютерная верстка

Корректор

Дизайн серии

Оформление обложки

Зав. производством

Екатерина Кондукова

Игорь Шишигин

Григорий Добин

Елена Кашлакова

Натальи Караваевой

Наталия Першакова

Инны Тачиной

Игоря Цырульникова

Николай Тверских

Лицензия ИД № 02429 от 24.07.00. Подписано в печать 15.08.05.

Формат 70 1001/16. Печать офсетная. Усл. печ. л. 67,08.

Тираж 3000 экз. Заказ №

"БХВ-Петербург", 194354, Санкт-Петербург, ул. Есенина, 5Б.

Санитарно-эпидемиологическое заключение на продукцию

№ 77.99.02.953.Д.006421.11.04 от 11.11.2004 г. выдано Федеральной службой

по надзору в сфере защиты прав потребителей и благополучия человека.

Отпечатано с готовых диапозитивов

в ГУП "Типография "Наука"

199034, Санкт-Петербург, 9 линия, 12

ISBN 5-94157-229-8

© Касперски К., 2005

© Оформление, издательство "БХВ-Петербург", 2005

Îãëàâëåíèå

Предисловие ................................................................................................ 1

Об авторе .................................................................................................................. 1

О чем и для кого эта книга .................................................................................... 3

Введение .................................................................................................... 11

История хакерства................................................................................................. 11

История происхождения термина "хакер".......................................................... 14

Психология хакера ............................................................................................ 16

Лаборатория искусственного интеллекта и PDP-1 ........................................... 20

Сеть ......................................................................................................................... 23

Си и UNIX ............................................................................................................. 26

Конец хакеров шестидесятых .............................................................................. 33

RSX-11M ................................................................................................................ 36

Intel ......................................................................................................................... 37

Хаос......................................................................................................................... 38

Бытовой компьютер восьмидесятых ................................................................... 40

Рождение современных хакеров, или снова Intel ............................................. 41

Глава 1. Знакомство с отладочными инструментами ..................................... 45

1.1. Как работает отладчик ................................................................................... 48

Обработка исключений ..................................................................................... 50

1.2. Что нам понадобится ..................................................................................... 51

1.3. Особенности отладки в UNIX ...................................................................... 53

PTrace — фундамент для GDB......................................................................... 56

PTrace и ее команды ......................................................................................... 58

Поддержка многопоточности в GDB .............................................................. 60

Краткое руководство по GDB .......................................................................... 61

Трассировка системных функций ................................................................... 66

Интересные ссылки .......................................................................................... 67

IV

Îãëàâëåíèå

1.4. Эмулирующие отладчики и эмуляторы ....................................................... 68

Минимальные системные требования ............................................................ 70

Выбирай эмулятор себе по руке! ..................................................................... 71

1.5. Обзор эмуляторов ........................................................................................... 74

DOSBox ............................................................................................................... 74

Bochs ................................................................................................................... 76

Microsoft Virtual PC ........................................................................................... 77

VMware................................................................................................................ 79

Сводная таблица --">

- 1

- 2

- 3

- . . .

- последняя (5) »

Книги схожие с «Техника отладки программ без исходных текстов» по жанру, серии, автору или названию:

|

| Крис Касперски - Техника хакерских атак. Фундаментальные основы хакерства Жанр: Руководства и инструкции Год издания: 2005 |

|

| Александр Каниовский - Горные лыжи для чайников. Карвинговая техника (СИ) Жанр: Руководства и инструкции |

|

| Мирзакарим Санакулович Норбеков, Андрей Николаевич Алефиров - Опыт моей прабабушки. Как быть здоровым без таблеток Жанр: Здоровье Год издания: 2013 |

|

| Мария Шорох - Без права выбора. Академия (СИ) Жанр: Фэнтези: прочее Год издания: 2015 |

Другие книги автора «Крис Касперски»:

|

| Крис Касперски - Техника оптимизации программ. Эффективное использование памяти Жанр: Отладка, тестирование и оптимизация ПО Год издания: 2003 Серия: Мастер программ |

|

| Крис Касперски - Техника хакерских атак. Фундаментальные основы хакерства Жанр: Руководства и инструкции Год издания: 2005 |

|

| Крис Касперски - Техника и философия хакерских атак — записки мыщ'а Жанр: Крэкинг и реверсинжиниринг Год издания: 2004 Серия: Кодокопатель |